Merhaba;

Bu makalemizde, bir Open Media Vault’un, Active Directory ile entegrasyonunu sağlayarak, dosya paylaşımlarının yetkilendirmesini, Active Directory kullanıcılarımız ile yapmayı öğreneceğiz. https://www.cozumpark.com/open-media-vault-free-ile-kendi-nas-cihazinizi-olusturun/ makalesinden, Open Media Vault’un ne olduğu – nasıl kurulacağı ile ilgili bütün bilgilere sahip olabilirsiniz.

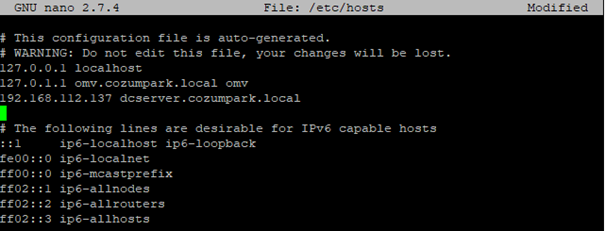

Makalemde active directory ve kerberos sunucum dcserver.cozumpark.local, omv sunucum ise omv.cozumpark.local adlandırılacaktır.

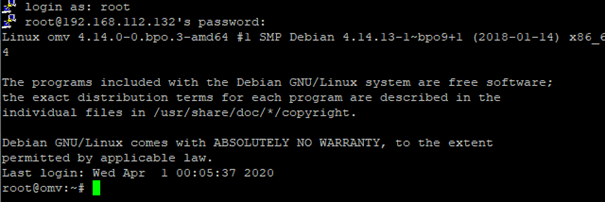

Kuruluma başlamak için, sunucumuza SSH ile bağlanıyoruz;

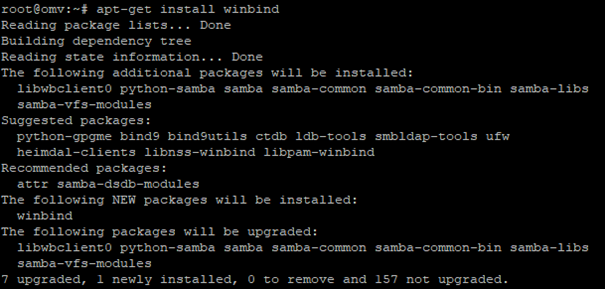

- Winbind kurulumu yapıyoruz;

apt-get install winbind

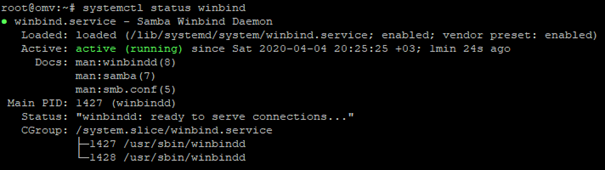

- Kurulum başarılı olarak tamamlandıktan sonra, servisin durumunu kontrol ediyoruz;

systemctl status winbind

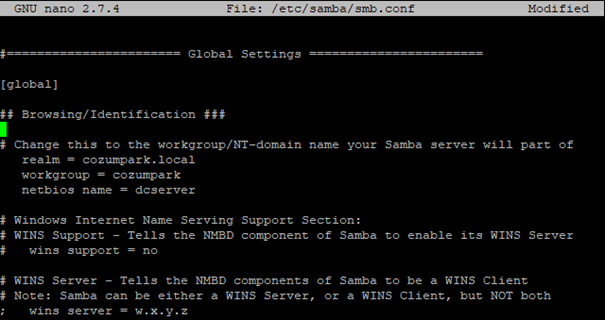

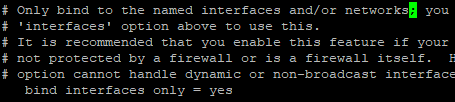

- Smb.conf (/etc/samba/smb.conf) dosyamızda, aşağıdaki parametrelere göre düzenleme yapmamız gerekiyor;

realm = cozumpark.local

workgroup = cozumpark

netbios name = dcserver

bind interfaces only = Yes

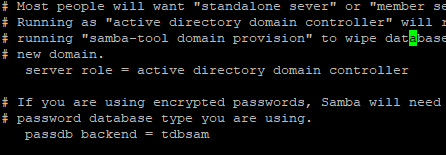

server role = active directory domain controller

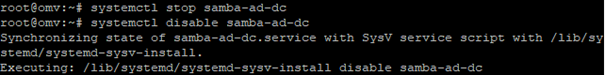

- Bu aşamadan sonra, yapacağımız işlemler Samba servisi ile ilgili olacağı için servisi durdurup, devre dışı bırakıyoruz;

systemctl stop samba-ad-dc

systemctl disable samba-ad-dc

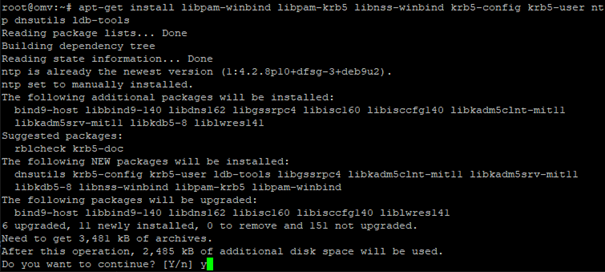

- İlgili paketlerimizi kuruyoruz;

apt-get install libpam-winbind libpam-krb5 libnss-winbind krb5-config krb5-user ntp dnsutils ldb-tools

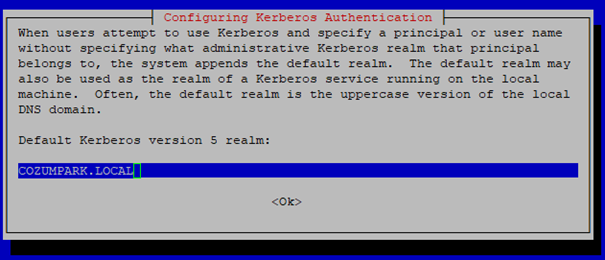

Kerberos doğrulamasını yapacağı sunucumuzun, etki alanı bilgisini giriyoruz : COZUMPARK.LOCAL

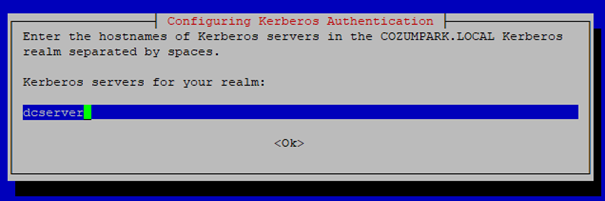

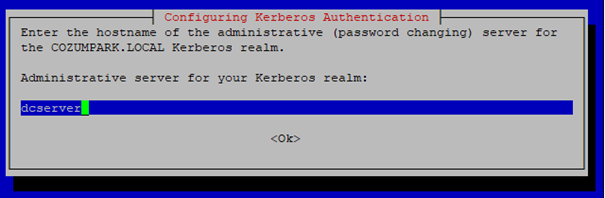

Kerberos sunucu adımızı giriyoruz : dcserver

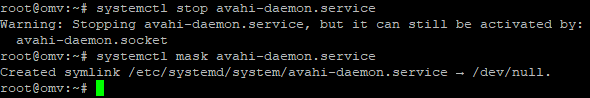

- Avahi servisini durdurmamız ve mask etmemiz gerekiyor;

systemctl stop avahi-daemon.service

systemctl mask avahi-daemon.service

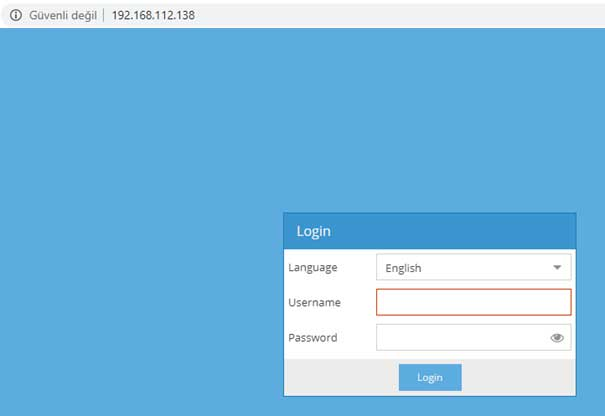

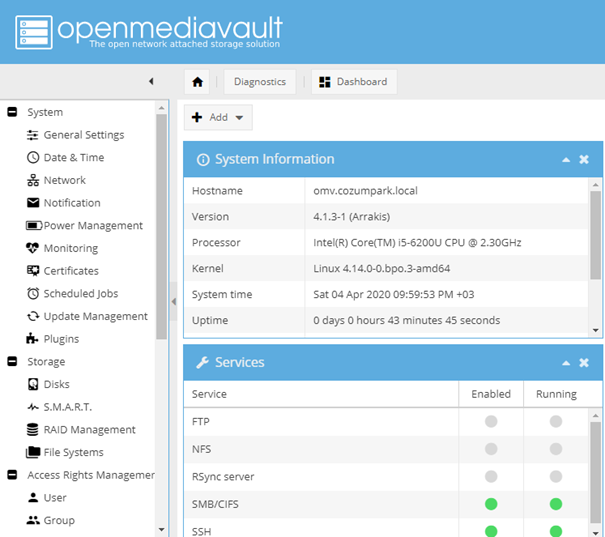

- Open Media Vault’un web arayüzüne bağlantı sağlıyoruz.

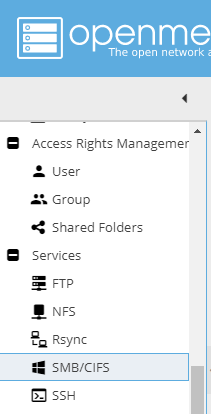

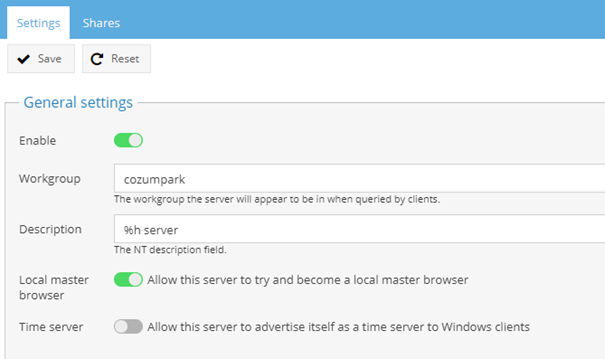

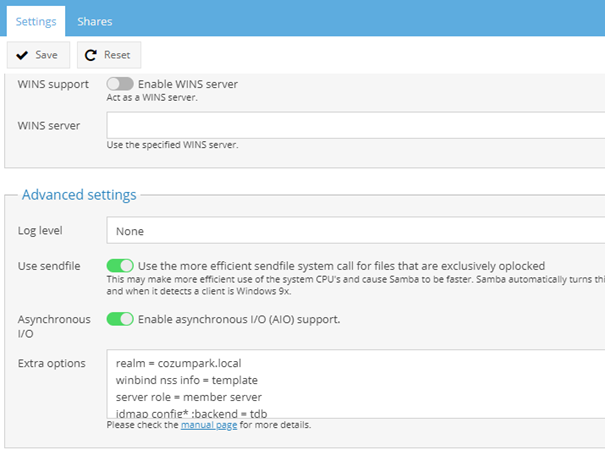

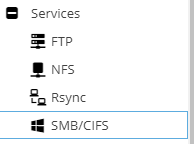

- “Services” kısmından “SMB/CIFS” bölümüne girerek aşağıdaki parametrelerin, “Extra Options” bölüne girişini sağlıyoruz;

Gerekli parametreler:

realm = cozumpark.local

winbind nss info = template

server role = member server

idmap config* :backend = tdb

idmap config* :range = 3000-7999

idmap config cozumpark :backend = rid

idmap config cozumpark :range = 10000-999999

winbind enum groups = yes

winbind enum users = yes

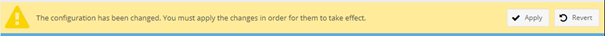

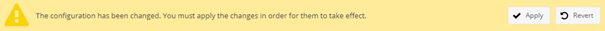

- Ayarlarımızı kaydedip, uyguluyoruz:

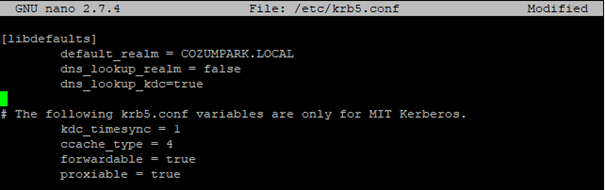

- Krb5.conf dosyasında aşağıdaki düzenlemeyi gerçekleştirmemiz gerekiyor;

Nano /etc/krb5.conf

[libdefaults]default_realm = COZUMPARK.LOCAL

dns_lookup_realm = false

dns_lookup_kdc = true

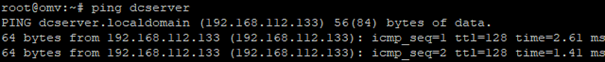

- Active directory sunucumuza bir ping atıp durumu gözlemliyoruz;

Aşağıdaki şekilde çözümlemesi gerekiyor:

Dcserver.cozumpark.local olarak pinglediğini görüyoruz. Fakat aşağıdaki gibi bir durum söz konusu olursa;

Host dosyasına dc sunucumuzu tanımlamamız gerek;

Nano /etc/hosts

Kaydedip çıktığımız zaman doğru şekilde pinglendiğini göreceğiz.

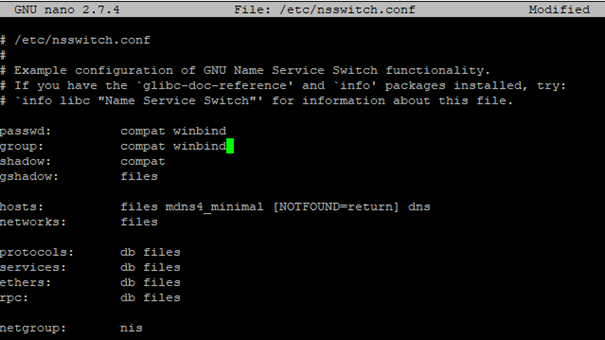

- Open Media sunucumuza, active directory kullanıcıları ile paylaşımlara girişini sağlayacabilecek winbind servisini ilgili dosyamıza ekliyoruz;

Nano /etc/nsswitch.conf

Passwd: compat yanına winbind > compat winbind

Group: compat yanına winbind > compat winbind

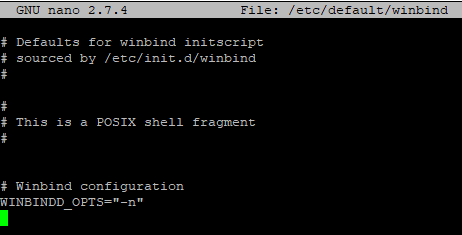

- Winbind konfigürasyon dosyasından “WINBINDD_OPTS” parametresini etkinleştiriyoruz;

Nano /etc/default/winbind

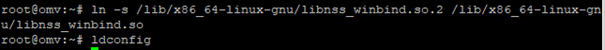

- Aşağıdaki sembolink linki ekleyip, ldconfig komutunu çalıştırıyoruz;

ln -s /lib/x86_64-linux-gnu/libnss_winbind.so.2 /lib/x86_64-linux-gnu/libnss_winbind.so

ldconfig

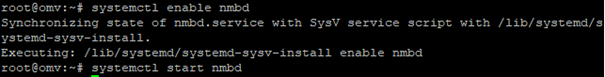

- Nmbd servisini aktif edip, başlatıyoruz;

systemctl enable nmbd

systemctl start nmbd

- Sırası ile;

Smbd servisinin durumunu kontrol ediyoruz : systemctl status smbd

Nmbd servisinin durumunu kontrol ediyoruz : systemctl status nmbd

Winbind servisini başlatıyoruz : systemctl start winbind

Winbind servisini aktif ediyoruz : systemctl enable winbind

Winbind servisinin durumunu kontrol ediyoruz : systectl status winbind

Servislerin sorunsuz başladığını ve çalıştığını gözlemlemiş oluyoruz.

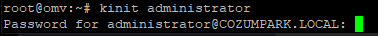

- Sunucumuza, active directory yönetici kullanıcımız ile login testi yapıyoruz;

kinit administrator

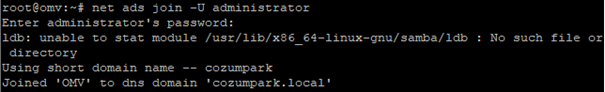

- Sunucumuzu active directory üzerine dahil ediyoruz;

net ads join -U administrator

- Sunucumuzu yeniden başlatıyoruz;

- Sunucumuz açıldıktan sonra test işlemimizi gerçekleştiriyoruz;

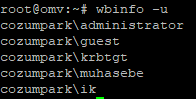

Wbinfo –u

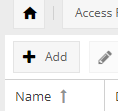

- Şimdi, bir paylaşım alanı açıp, yetki verebiliriz. Web arayüzünden, Access Rights Management altında Shared Folders bölümüne geliyoruz;

Add tuşuna basıyoruz;

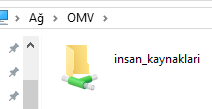

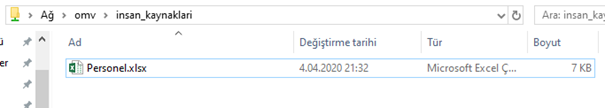

Bir isim veriyoruz. (ben insan_kaynaklari olarak bir isim verdim);

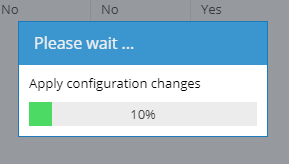

Save tuşuna basıp, açılan sayfada Apply diyoruz;

Değişiklikleri onaylıyoruz;

Ayarlarımız onaylanıyor;

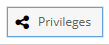

Privileges kısmından kullanıcımıza yetki veriyoruz;

İk kullanıcıma okuma yazma yetkisi verdim;

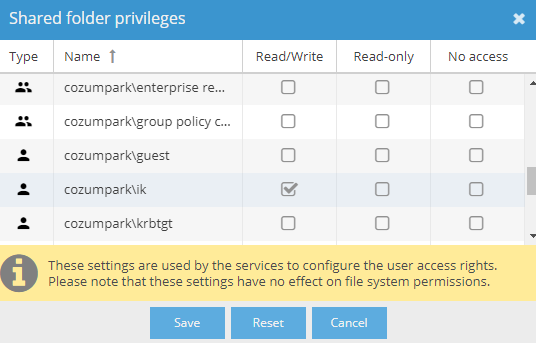

ACL kısmından da kullanıcımıza yetki vermemiz gerekiyor;

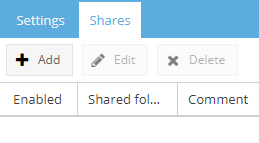

Oluşturduğumuz paylaşımın, Windows tarafından görülebilmesi için SMB kısmına eklememiz gerekiyor. Services’den SMB/CIFS kısmına geliyoruz;

Shares tabına geçip, Add tuşuna tıklıyoruz;

Shared folder kısmından, oluşturmuş olduğumuz “insan_kaynaklari” paylaşımını seçip, Save diyoruz ve ayarlarımızı Apply ediyoruz;

Ayarlarımız uygulanıyor;

Ayarlarımızı kaydettikten sonra, ik kullanıcısının oluşturmuş olduğumuz alana erişimini kontrol ediyoruz;

Böylelikle, Open Media Vault sunucumuzu Active Directory’e dahil ettik. Bir paylaşım oluşturup, Active Directory kullanıcımız ile erişim sağladık.

Sizler için yararlı olmasını dilerim.

Bir başka makalede görüşmek üzere.

Korhan Köseoğlu IT Blog

Korhan Köseoğlu IT Blog